零信任网关设置方法是什么?路由器如何配置?

- 综合资讯

- 2025-05-26

- 25

- 更新:2025-05-09 18:05:12

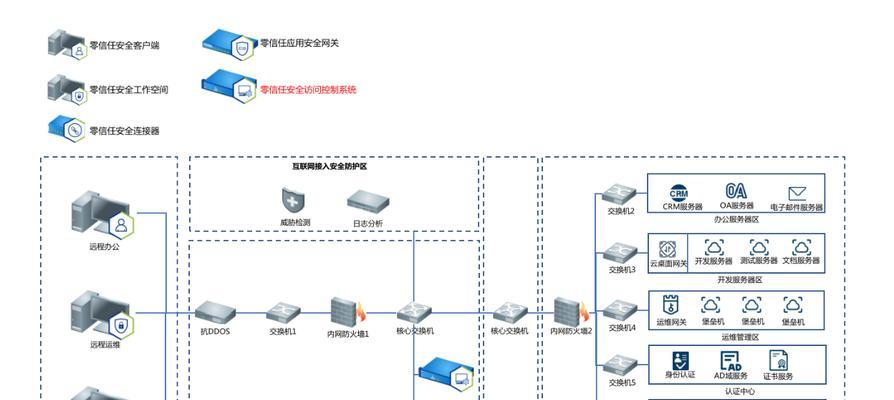

在数字时代,网络安全成为我们讨论的重中之重。尤其随着远程工作、云计算和物联网技术的普及,传统的网络安全模式越来越难以应对复杂的网络威胁。为应对这一挑战,零信任架构应运而生,它要求对所有用户和设备实施严格的访问控制,无论他们处于网络的哪个位置。在零信任策略中,零信任网关发挥着核心作用,它作为一道屏障,确保只有经过验证的流量才能进入网络。如何设置零信任网关呢?本文将从路由器配置的角度,为您提供一份详尽的零信任网关设置方法。

什么是零信任网关?

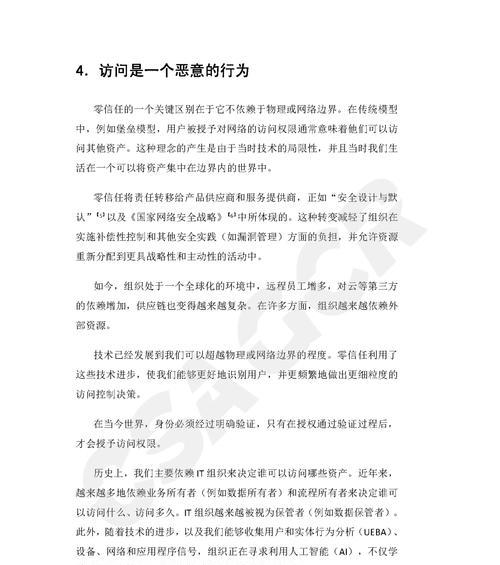

零信任网关是一种网络安全策略,它不依赖于传统的网络边界安全,而是要求每一个访问请求都必须通过严格验证。通过零信任网关,可以最小化网络内部的风险暴露,限制内部威胁的扩散。

零信任网关设置方法的必要性

设置零信任网关对于企业而言至关重要,它有助于:

减少因内部威胁导致的安全事件;

保护关键数据和应用程序的安全;

遵守日益严格的合规要求;

确保业务连续性和灾难恢复。

零信任网关设置前的准备工作

在开始配置路由器之前,我们需要完成以下准备工作:

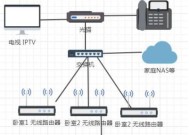

了解网络架构;

确定需要保护的关键资源;

收集所有设备和用户的详细信息;

确定身份验证和授权策略。

如何设置零信任网关?

以下是设置零信任网关的基本步骤:

1.确定安全策略

根据组织的安全需求,确定零信任网关的安全策略,这包括身份验证方法、访问控制列表、网络流量规则等。

2.配置路由器

路由器作为零信任网关的重要组成部分,其配置步骤大致如下:

步骤1:访问路由器管理界面

使用管理员账户登录路由器的管理界面。这通常需要在浏览器中输入路由器的IP地址,如192.168.1.1。

步骤2:配置WAN接口

在路由器设置中,找到WAN(广域网)接口配置选项,设置网络连接方式,例如PPPoE、动态IP等。

步骤3:配置LAN接口

进入LAN(局域网)接口设置,定义网络IP地址范围,这将影响内部网络的设备如何与路由器通信。

步骤4:设置防火墙规则

在防火墙设置中,创建规则以控制进出网络的流量。确保根据零信任原则设置允许或拒绝特定类型的数据包。

步骤5:启用和配置VPN

配置VPN连接,以便远程用户可以安全地访问内部网络。设置加密协议和认证机制来保护数据传输。

步骤6:启用访问控制列表(ACL)

利用ACL来定义哪些用户或设备可以访问特定资源。ACL是实现零信任网络访问控制的关键组件。

步骤7:开启网络监控和日志记录

设置网络监控工具,持续监控网络活动,并开启日志记录功能,便于跟踪安全事件和进行问题诊断。

3.验证配置

配置完成后,需要验证所有设置是否生效。可以通过测试连接、模拟访问请求等方式进行验证。

零信任网关设置常见问题解答

在配置过程中,您可能会遇到各种问题,例如:

路由器不支持某些零信任特性怎么办?

您可能需要更换为支持零信任架构的先进路由器或升级现有路由器的固件。

如何确保设置的正确性和安全性?

通过持续的安全审计、合规性检查以及定期更新安全策略和设备固件来确保设置的正确性和安全性。

结语

零信任网关的设置是一个复杂但至关重要的过程,它要求对网络的安全需求有深入的理解,并且需要细心地配置每个组件。通过遵循本文介绍的步骤,您可以为您的网络设置一道强大的安全防线,从而更有效地保护关键资源并降低安全风险。确保在实施过程中保持对安全最佳实践的关注,并定期评估和调整安全策略以应对新的挑战。